-

Archivos «.doc», «.docx» y «.rtf» permitirían explotar la vulnerabilidad de Word.

-

Es recomendable mantener claves privadas de bitcoin fuera de línea.

Una vulnerabilidad detectada en el popular procesador de textos, Microsoft Word, le permitiría a un atacante tomar el control total de la computadora de su víctima. Robo de bitcoins (BTC) y acceso a información confidencial son algunas de las posibles consecuencias.

La advertencia fue dada hoy, 1 de junio, por Wallet Guard, una empresa especializada en seguridad en el ámbito de la web 3. Según explica esta compañía, la vulnerabilidad, denominada «Follina», se podría explotar al descargar ciertos archivos con las extensiones «.doc», «.docx» y especialmente «.rtf». No es necesario abrirlos, basta con que estos lleguen al disco rígido de la computadora.

El atacante se aprovecha de las «Plantillas» (o «Templates») del procesador de textos. Se trata de una función que permite que Microsoft Word cargue y ejecute archivos HTML y JavaScript desde fuentes externas.

Gracias a esta implementación, podría ejecutarse un comando que active un servicio llamado «Herramienta de diagnóstico de soporte de Microsoft» (o MSDT, siglas en inglés de «Microsoft Support Diagnostic Tool»). Se trata de una herramienta para que el equipo de Microsoft pueda acceder de forma remota a la computadora, con el fin de subsanar algún desperfecto.

«Solo hay un problema», aclara Wallet Guard y lo describe:

MSDT normalmente requiere que el usuario ingrese su contraseña para ejecutarlo. Pero MSDT tiene una vulnerabilidad de desbordamiento de búfer. Por lo tanto, el pirata informático puede eludir la protección con contraseña por completo.

Wallet Guard, empresa especializada en seguridad informática.

De acuerdo con el sitio web especializado, redeszone.net, una vulnerabilidad por desbordamiento de búfer «es un problema de seguridad de la memoria en donde el software no considera o no verifica sus límites de almacenamiento. Entonces, la memoria del programa recibe una cantidad de datos mayor a la que realmente puede procesar de acuerdo a cómo fue desarrollado».

Hay varias consecuencias de una situación así. El mencionado portal de informática explica: «además de desembocar en problemas de funcionamiento de dicho software o que, simplemente, se detenga inesperadamente, pueden salir a la luz vulnerabilidades que se pueden explotar».

Vale aclarar que Wallet Guard no detalla cómo es que el atacante puede emplear el acceso remoto (pensado para que lo utilice el personal de soporte de Microsoft) para acceder él mismo a la computadora de la víctima. Es posible —aunque no lo afirman— que la omisión sea para evitar que se ponga en práctica por actores malintencionados.

¿Cómo protegerse de la vulnerabilidad Follina?

Wallet Guard recalca el hecho de que no es necesario abrir el archivo para ser víctima del ataque. Solo con descargarlo, es suficiente.

Por este motivo, las recomendaciones que brinda son radicales y empiezan por «descontinuar el uso de Microsoft Word» hasta que esta vulnerabilidad esté eliminada. También recomiendan no abrir archivos con las extensiones mencionadas y preferir el uso de PDF o trabajar con Google Docs.

A modo de conclusión, indican que este fallo podría ser «una de las peores vulnerabilidades de Word que hemos visto».

¿Qué dice Microsoft sobre esta vulnerabilidad en Word?

La propia empresa desarrolladora del programa Microsoft Word confirma que la vulnerabilidad es real. De todos modos, indican que el sistema de seguridad de Windows está preparado para bloquear un ataque de este tipo.

La compañía creada por Bill Gates y Paul Allen propone, como solución, deshabilitar el protocolo MSDT, para lo cual es necesario ejecutar el sistema como administrador.

Luego de eso, se puede ejecutar una copia de seguridad de la clave de registro mediante el comando “reg export HKEY_CLASSES_ROOT\ms-msdt filename”. Y, finalmente, se ejecuta “reg delete HKEY_CLASSES_ROOT\ms-msdt /f”.

Las llaves privadas de Bitcoin están más seguras fuera de línea

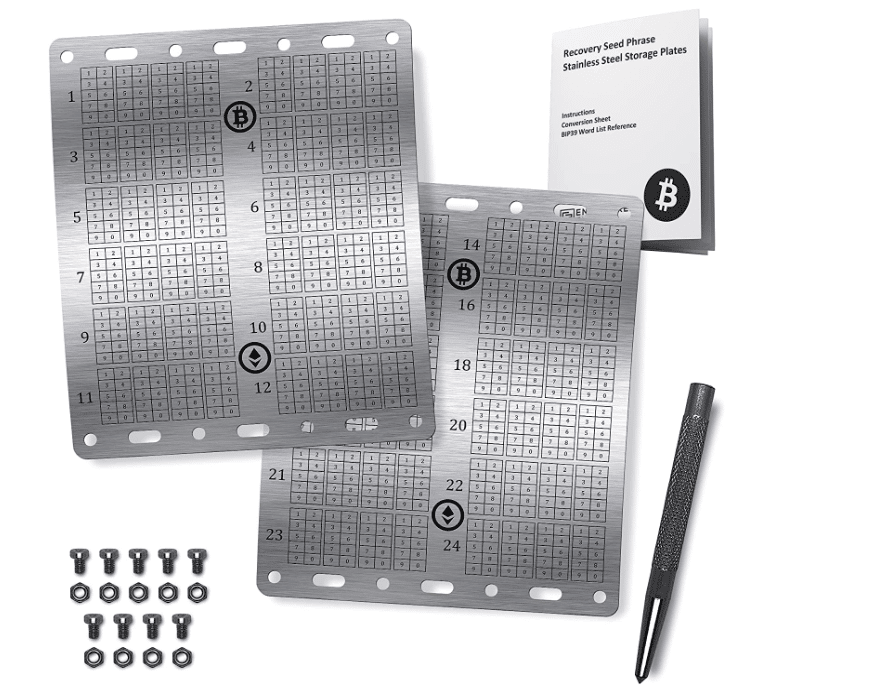

Al conocer una vulnerabilidad de este tipo, queda en evidencia el porqué de uno de los consejos más repetidos en el ámbito de Bitcoin: mantener las llaves privadas fuera de línea.

Ningún servicio de almacenamiento en la nube, ni ningún software de gestión de contraseñas, ni mucho menos el «Bloc de Notas» o tu procesador de texto favorito, te darán la seguridad que brinda una hoja de papel.

En palabras del especialista Jameson Lopp, «los ladrones no pueden robar lo que no saben que usted posee». Por ese motivo, tal como se explica en un artículo de CriptoNoticias, el almacenamiento físico (fuera de línea) de las 12 o 24 palabras clave que dan acceso a tus bitcoins, suele ser la mejor opción. Claro, siempre que no olvides donde guardas ese papel.